Istnieją jednak niewielkie różnice między protokołem SSL i TLS, protokół SSL jest najważniejszym podejściem do obsługi tego celu, a także jest obsługiwany przez wszystkie przeglądarki, podczas gdy protokół TLS jest standardem internetowym kontynuacyjnym z pewnymi ulepszonymi funkcjami zabezpieczeń i prywatności.

Wykres porównania

| Podstawa do porównania | SSL | TLS |

|---|---|---|

| Wersja | 3.0 | 1.0 |

| Pakiet szyfrowania | Obsługuje Fortezza (algorytm) | Nie obsługuje Fortezza |

| Sekret kryptografii | Używa skrótu wiadomości do tajnego przed-wzorcowego do utworzenia sekretu głównego. | Używa pseudolosowej funkcji do tworzenia sekretu głównego. |

| Protokół zapisu | Korzysta z MAC (kod uwierzytelnienia wiadomości) | Korzysta z HMAC (Hashed MAC) |

| Protokół alarmowy | Komunikat alarmowy "Brak certyfikatu" jest dołączony. | Eliminuje opis alertu (brak certyfikatu) i dodaje tuzin innych wartości. |

| Uwierzytelnianie wiadomości | Doraźnie | Standard |

| uwierzytelnianie kluczowych materiałów | Doraźnie | Funkcja pseudolosowa |

| Certyfikat zweryfikować | Złożony | Prosty |

| Skończone | Doraźnie | Funkcja pseudolosowa |

Definicja SSL

Protokół Secure Socket Layer (SSL) to protokół internetowy, który zapewnia bezpieczną wymianę informacji między przeglądarką internetową a serwerem WWW. Oferuje dwie podstawowe usługi bezpieczeństwa: uwierzytelnianie i poufność . Logicznie zapewnia bezpieczne połączenie między przeglądarką internetową a serwerem WWW. Firma Netscape Corporation opracowała SSL w 1994 roku. Od tego czasu SSL stał się najpopularniejszym mechanizmem bezpieczeństwa w sieci na świecie. Wszystkie najważniejsze przeglądarki internetowe obsługują SSL. Obecnie protokół SSL jest dostępny w trzech wersjach: 2, 3 i 3, 1.

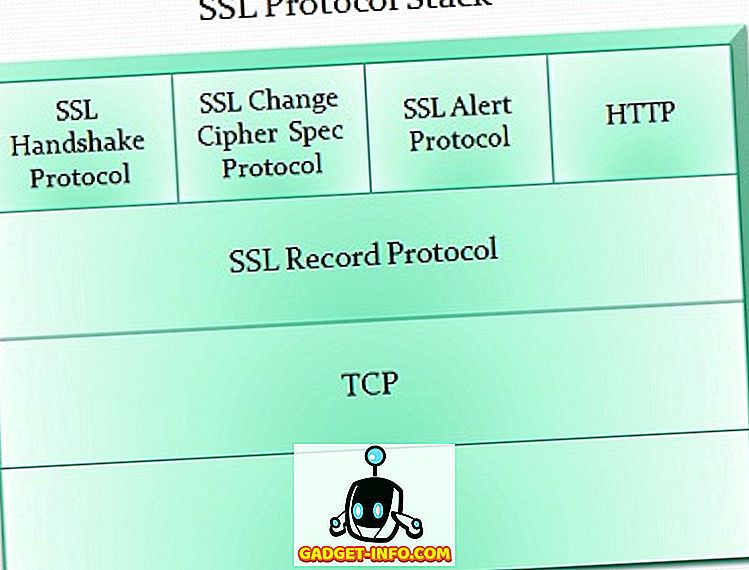

Warstwa SSL może być teoretycznie uważana za dodatkową w pakiecie protokołów TCP / IP . Warstwa SSL jest umieszczona między warstwą aplikacji a warstwą transportową . Na początku dane warstwy aplikacji są przekazywane do warstwy SSL. Następnie warstwa SSL wykonuje szyfrowanie na danych odebranych z warstwy aplikacji, a także dodaje do zaszyfrowanych danych własny nagłówek informacji o szyfrowaniu nazywany nagłówkiem SSL (SH).

Na końcu odbiornika procedura jest dość podobna do tej, jaka ma miejsce w przypadku normalnego połączenia TCP / IP, dopóki nie osiągnie nowej warstwy SSL. Warstwa SSL na końcu odbiornika eliminuje nagłówek SSL (SH), odszyfrowuje zaszyfrowane dane i zwraca zwykły tekst z powrotem do warstwy aplikacji komputera odbierającego.

Jak działa SSL?

Trzy pod-protokoły, które tworzą ogólne funkcjonowanie protokołu SSL, to:

- Protokoły Handshake : Składa się z czterech faz.

- Ustanów zabezpieczenia

- Uwierzytelnianie serwera i wymiana kluczy

- Uwierzytelnianie klienta i wymiana kluczy

- koniec

- Protokół zapisu: Protokół zapisu w protokole SSL pojawia się dopiero po pomyślnym zakończeniu uzgadniania między klientem a serwerem. Protokół oferuje dwie zdefiniowane usługi dla połączeń SSL, które są następujące:

- Poufność - Osiąga się to za pomocą tajnego klucza zdefiniowanego w protokole uzgadniania.

- Integralność - współdzielony tajny klucz (MAC) jest określany protokołem uzgadniania, który służy do zapewnienia integralności komunikatu.

- Protokół alertu : jeśli błąd zostanie zidentyfikowany przez klienta lub serwer, strona identyfikująca wysyła komunikat alertu do innej strony. Jeśli błąd jest krytyczny, obie strony szybko zamykają połączenie SSL.

Definicja TLS

Transport Layer Security (TLS) to inicjatywa normalizacyjna IETF (Internet Engineering Task Force), która miała wyjść z Internetową, standardową wersją SSL. Netscape przekazał protokół przez IETF, ponieważ chciał standaryzować SSL. Istnieją znaczne różnice między SSL i TLS. Jednak główna idea i implementacja są dość podobne.

Kluczowe różnice między SSL i TLS

- Protokół TLS nie obsługuje zestawów algorytmów Fortezza / DMS, a SSL obsługuje Fortezza. Ponadto proces standaryzacji TLS znacznie ułatwia definiowanie nowych zestawów szyfrów.

- W protokole SSL w celu utworzenia głównego sekretu używa się skrótu wiadomości tajnego przed master. W przeciwieństwie do tego, TLS używa funkcji pseudolosowej do generowania sekretu głównego.

- Protokół zapisu SSL dodaje MAC (Message Authentication Code) po skompresowaniu każdego bloku i jego zaszyfrowaniu. W przeciwieństwie do tego, protokół zapisu TLS wykorzystuje HMAC (kod uwierzytelniania wiadomości oparty na haszowaniu).

- Komunikat alertu "Brak certyfikatu" jest zawarty w protokole SSL. Z drugiej strony protokół TLS usuwa opis alertu (bez certyfikatu) i dodaje kilkanaście innych wartości.

- Uwierzytelnianie za pomocą wiadomości SSL jednoczy kluczowe informacje i dane aplikacji w sposób doraźny, tworzone tylko dla protokołu SSL. Natomiast protokół TLS opiera się tylko na standardowym kodzie uwierzytelniania wiadomości znanym jako HMAC.

- W certyfikacie TLS sprawdź komunikat, skróty MD5 i SHA-1 są obliczane tylko w wiadomościach uzgadniania. Wręcz przeciwnie, w protokole SSL haszowanie obejmuje także sekret główny i podkładkę.

- Podobnie jak w przypadku gotowego komunikatu w TLS, utworzonego przez zastosowanie PRF do klucza głównego i komunikatów uzgadniania. Podczas gdy w SSL jest on konstruowany przez zastosowanie skrótu wiadomości do klucza głównego i komunikatów uzgadniania.

Wniosek

Zarówno protokół SSL, jak i TLS są protokołami, które służą temu samemu celowi, zapewniając bezpieczeństwo i szyfrowanie połączenia między TCP a aplikacjami. Najpierw zaprojektowano protokół SSL w wersji 3.0, a następnie zaprojektowano wersję TLS 1.0, która jest poprzednikiem lub najnowszą wersją protokołu SSL, która składa się ze wszystkich funkcji SSL, ale ma także kilka ulepszonych funkcji zabezpieczeń.